皆さんこんにちは

@tereka114です!

昨日、8/9にElastic Stackの6.0.0-beta1がリリースされました。

Elastic Stack 6.0 alphaを触っていなかったのですが、これを機にbetaを使ってみました。

そこで、Elastic Stack 6.0.0-beta1の機能をピックアップしてご紹介します。

Elastic Stack 6.0.0-beta1の英語での概要であれば、Elastic社のブログで紹介されています。

Elastic Stack 6.0.0-beta1 released | Elastic

Elasticsearch

X-Packのデフォルトパスワードの変更

Elasticsearchをインストールした後は、X-Packのインストール。ここまでは、これまで通りですね。

bin/elasticsearch-plugin install x-pack

このあとの手順について、注意があります。

セキュリティの観点から、elasticユーザのデフォルトパスワードは設定されず、予めセットアップする方式に変更されました。

そのため、X-Packインストール後はパスワード設定が必須になっています。

こちらに詳しく記載されています。

www.elastic.co

それでは、パスワード設定を行ってみましょう。

次の2つ目のコマンドを実行すると、elasticユーザのパスワードを入力を要求されます。

bin/elasticsearch-keystore create bin/elasticsearch-keystore add "bootstrap.password"

Elasticsearchを起動し、kibana, logstash_systemのパスワードも設定します。

bin/x-pack/setup-passwords interactive

Logstash

Logstashも新規の機能が追加されています。

X-Packが必要となりますが、魅力的な機能が追加されています。

Logstashのインストールですが、展開先のフォルダで次のコマンドを入力すればX-Packを導入できます。

bin/logstash-plugin install x-pack

logstash.ymlに先ほど設定したlogstash_systemユーザのパスワードを記載します。

次の例はパスワードをlogstashpasswordとした場合です。

xpack.monitoring.elasticsearch.password: logstashpassword

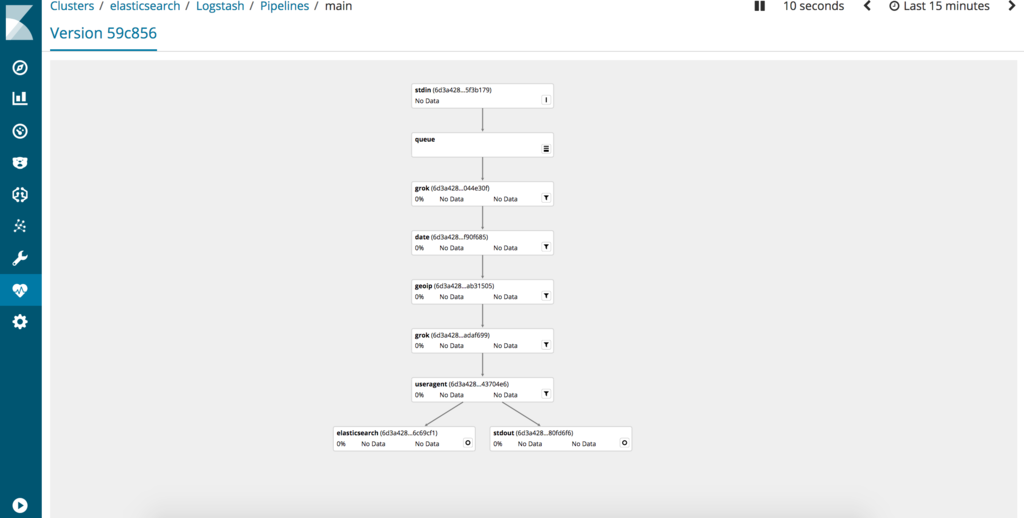

Pipeline Viewer

Logstashの処理をKibana上で確認できるようになりました。

これはElastic{ON}でも紹介されていた機能の1つかと思います。

早速、使ってみましょう。

LogstashをMonitoringの監視対象に含めればPipelineの状態を確認できます。

MonitoringはX-Packの機能であるため、まずはX-Packをインストールします。

Kibanaの展開先のフォルダで次のコマンドを入力すればX-Packをインストールできます。

bin/kibana-plugin install x-pack

kibana.ymlに先ほど設定したkibanaユーザのパスワードを記載します。

次の例はパスワードをkibanapasswordとした場合です。

elasticsearch.password: kibanapassword

Pipeline Viewerを使ってみると、、、

おおっLogstashのパイプラインを可視化できました。

Logstashが何台もある場合など、便利そうな機能です。

この辺りは今後も引き続き調べてみたいと思います。

Kibana

デザインの改善

Kibanaのデザインが変わりました。

画面の左端の色が変化し、かっこよくなっています!

さらに、Visualizeの見栄えも良くなっています。

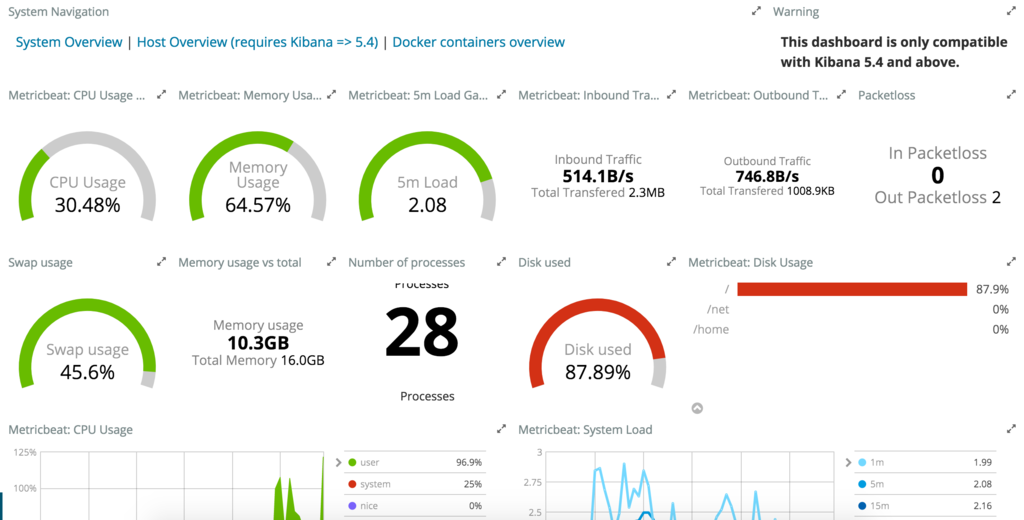

フルスクリーン表示

今回、フルスクリーン表示機能が追加されました。

ダッシュボードを画面いっぱいに表示すると、見やすいですね。

Elastic社のブログによると、NOC(Network Operations Center)、SOC(Security Operation Center)での利用も想定しているようです。

大画面でダッシュボードをモニタするとかっこ良さそうですね。

Beats

Auditbeat

新しくAuditbeatがリリースされました。

Auditbeatはファイルの改竄検知ができるツールです。

このBeatの利用により、期待しないファイルの編集が行われたかどうかをElasticsearchで監視することができます。

Auditbeatのダウンロードは次のページから可能です。

このAuditbeatの媒体を展開し、試しに動かしました。入力コマンドは次の通りです。

./auditbeat setup --template #elasticsearchのtemplate準備 ./auditbeat setup --dashboards #kibanaのdashboard準備 sudo chown root auditbeat.yml sudo ./auditbeat -e -c auditbeat.yml -d "publish" #auditbeat起動

Kibanaでアクセスすると上記コマンドで準備したAudit Beat用のダッシュボード(Auditbeat - File Integrity)を確認できます。

このダッシュボードを開きます。

デフォルトの設定で起動した場合には試しに、/usr/bin配下などのファイルを操作をしてみましょう。

ファイルを更新するとファイルパスとそのアクションがダッシュボードに表示されます。

試しに表示した画面は次のとおりです。上下のスペースが大きいので、画像は2分割しています。

X-Pack

Alerting

Alerting設定はこれまで、自分で作成したJSONを貼り付けるようになっていました。

今回遂に、Kibana上からGUIベースで、しきい値を使ったAlertingの設定ができるようになりました。

現状のデータを可視化したり、どのような条件でアラートを飛ばすか指定できます。

また、Slackやメール通知の設定を画面からできるようになり、非常に便利になっています!

こちらはインデックスと時間のフィールドの指定

Aleartingの条件を指定します。WHEN, OVER, IS ABOVE, FOR THE LASTは変更が効くようでした。

また、アクションはメールの設定やSlackを指定できます。通知設定は意外と苦労していたので非常に助かります。

最後に

バージョン6を開発中のElastic Stack。

成長スピードが速く、どんどん進化していますね。

正式版のリリースが待ち遠しいです!

Acroquest Technologyでは、キャリア採用を行っています。

- ビッグデータ(Hadoop/Spark、NoSQL)、データ分析(Elasticsearch、Python関連)、Web開発(SpringCloud/SpringBoot、AngularJS)といった最新のOSSを利用する開発プロジェクトに関わりたい。

- マイクロサービス、DevOpsなどの技術を使ったり、データ分析、機械学習などのスキルを活かしたい。

- 社会貢献性の高いプロジェクトや、顧客の価値を創造するようなプロジェクトで、提案からリリースまで携わりたい。

- 書籍・雑誌等の執筆や、対外的な勉強会の開催・参加を通した技術の発信、社内勉強会での技術情報共有により、エンジニアとして成長したい。

少しでも上記に興味を持たれた方は、是非以下のページをご覧ください。Elasticsearchを仕事で使いこみたいデータ分析エンジニア募集中! - Acroquest Technology株式会社のエンジニア中途・インターンシップ・契約・委託の求人 - Wantedlywww.wantedly.com